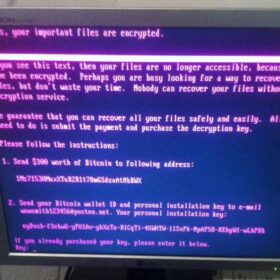

A medida que las plantas FV se digitalizan cada vez más, las plataformas en la nube y las soluciones SaaS se han vuelto centrales para su operación. Estas plataformas agregan datos de rendimiento, permiten la monitorización remota, gestionan flotas de activos y, cada vez más, soportan funciones de control para recursos energéticos distribuidos. Sin embargo, esta centralización también crea un objetivo de alto valor para los atacantes. Si se compromete, un único entorno en la nube puede exponer o interrumpir miles de instalaciones FV simultáneamente.

Los ataques de explotación de plataformas en la nube y SaaS se centran en abusar de debilidades en estos sistemas centralizados en lugar de dirigirse directamente a activos FV individuales. En lugar de vulnerar cada inversor o registrador de datos, los atacantes buscan comprometer las plataformas que los conectan a todos.

“Si usted es un propietario de activos y puede monitorizar la producción eléctrica de todas sus plantas FV, eso significa que están conectadas a la nube. Esa conectividad es un punto de entrada. Al permitir que inversores, registradores, baterías o seguidores se conecten a sus nubes, convierte cada uno en una vía de confianza —y una posible puerta trasera hacia todas sus plantas al mismo tiempo”, declaró Uri Sadot, director general de SolarDefend y presidente del grupo de trabajo de digitalización de SolarPower Europe, a pv magazine.

Modos operativos

La explotación de plataformas en la nube y SaaS en entornos FV suele ocurrir a través de varios modos operativos distintos, dependiendo de cómo los atacantes obtienen acceso y qué componentes de la plataforma son objetivo.

Uno de los modos más comunes es la explotación basada en credenciales, donde los atacantes utilizan credenciales robadas, filtradas o débiles para iniciar sesión en portales de monitorización en la nube o paneles administrativos. Una vez dentro, pueden acceder a datos sensibles de las plantas, alterar configuraciones o manipular reportes de rendimiento en múltiples activos.

Un segundo modo es la explotación de API, que apunta a las interfaces de programación utilizadas por las plataformas FV para intercambiar datos entre dispositivos, servicios de terceros e interfaces de usuario. Las API mal protegidas o demasiado permisivas pueden permitir a los atacantes extraer grandes volúmenes de datos de telemetría, inyectar lecturas falsas o ejecutar comandos no autorizados.

Otro modo operativo es el abuso de entornos multiinquilino, que ocurre cuando vulnerabilidades en arquitecturas SaaS permiten que un cliente acceda o interfiera con los datos de otro cliente. En contextos FV, esto puede resultar particularmente dañino para gestores de activos que supervisan grandes carteras en múltiples sitios o clientes.

Un modo adicional implica la escalada de privilegios a nivel de plataforma, donde los atacantes explotan vulnerabilidades del software en la propia aplicación en la nube para obtener derechos administrativos. Esto puede permitir cambios a nivel de sistema, incluyendo la desactivación de funciones de monitorización, la alteración de umbrales de alerta o la modificación de datos agregados de rendimiento en flotas completas.

Finalmente, los atacantes pueden utilizar la compromisión de la cadena de suministro de componentes SaaS, donde vulnerabilidades en bibliotecas de terceros, mecanismos de actualización o servicios integrados se explotan para obtener acceso indirecto a la plataforma.

En todos estos modos, el riesgo definitorio es la escala: comprometer un solo entorno en la nube puede afectar no solo a una planta FV, sino a flotas completas gestionadas bajo una infraestructura digital unificada.

Defensa

Mitigar los ataques de explotación de plataformas en la nube y SaaS requiere un enfoque de seguridad por capas que aborde tanto la gestión de identidades como la arquitectura de la plataforma.

Un control fundamental es la gestión sólida de identidades y accesos (IAM), incluyendo autenticación multifactor (MFA), políticas de privilegio mínimo y monitorización continua del comportamiento de inicio de sesión. Esto reduce significativamente el riesgo de acceso no autorizado mediante credenciales robadas.

Igualmente importante es el diseño y la gobernanza segura de API, incluyendo el uso de tokens de autenticación, limitación de tasas, validación de entradas y controles estrictos de autorización. Las API deben tratarse como componentes críticos de infraestructura, no como características auxiliares.

Para abordar los riesgos en entornos multiinquilino, los proveedores deben implementar mecanismos sólidos de aislamiento entre clientes, asegurando que la segregación de datos se aplique tanto a nivel de aplicación como de base de datos.

Otra defensa clave es la monitorización continua de seguridad y la detección de anomalías, que puede identificar patrones inusuales de acceso, exportación de datos o cambios de configuración que pueden indicar una intrusión.

Por último, las prácticas de desarrollo seguro de software y la gestión de parches son esenciales para reducir vulnerabilidades en la propia plataforma, incluyendo actualizaciones regulares, pruebas de penetración y monitorización de dependencias de componentes de terceros.

En conclusión, los ataques de explotación de plataformas en la nube y SaaS representan un riesgo sistémico para las operaciones FV modernas. A medida que la industria depende cada vez más de ecosistemas digitales centralizados, la seguridad de estas plataformas se vincula directamente con la resiliencia de la infraestructura energética que soportan. Un compromiso a nivel de plataforma ya no es solo un incidente de TI: es un potencial incidente del sistema energético.

“En general, se trata de confianza y verificación. Hay que confiar en cada proveedor al que se le permite acceder a sus plantas FV. Ese es el primer paso. Y además, se añaden herramientas de verificación como cortafuegos robustos y un IDS (sistema de detección de intrusiones). Es similar a cómo protegemos nuestros hogares. Solo damos llaves a personas en las que confiamos y, además, añadimos una alarma o una cámara de seguridad. Esto no supone un gran coste incluso para una planta de 1 MW”, concluyó Sadot.

Este contenido está protegido por derechos de autor y no se puede reutilizar. Si desea cooperar con nosotros y desea reutilizar parte de nuestro contenido, contacte: editors@pv-magazine.com.

Al enviar este formulario, usted acepta que pv magazine utilice sus datos con el fin de publicar su comentario.

Sus datos personales solo se divulgarán o transmitirán a terceros para evitar el filtrado de spam o si es necesario para el mantenimiento técnico del sitio web. Cualquier otra transferencia a terceros no tendrá lugar a menos que esté justificada sobre la base de las regulaciones de protección de datos aplicables o si pv magazine está legalmente obligado a hacerlo.

Puede revocar este consentimiento en cualquier momento con efecto para el futuro, en cuyo caso sus datos personales se eliminarán inmediatamente. De lo contrario, sus datos serán eliminados cuando pv magazine haya procesado su solicitud o si se ha cumplido el propósito del almacenamiento de datos.

Puede encontrar más información sobre privacidad de datos en nuestra Política de protección de datos.